Сегодня, в эру цифровой информации, безопасность данных становится ключевым аспектом для всех пользователей. С ростом объемов информации и возросшей угрозой кибератак, сохранение ваших данных в безопасности является неотъемлемой частью современной жизни. Государственные организации, компании и частные лица все больше озабочены вопросом защиты своих данных, и одним из самых надежных способов обеспечить безопасность является установка пароля на государственный ключ.

Применение государственного ключа

Государственный ключ - это электронная подпись, используемая для шифрования и аутентификации данных. Он позволяет вам обеспечить защиту и конфиденциальность ваших данных, а также убедиться в том, что информация, к которой вы имеете доступ, является подлинной и не изменена. Установка пароля на государственный ключ является дополнительным шагом безопасности, который гарантирует, что только вы имеете доступ к вашим зашифрованным данным.

Выбор надежного пароля

Пароль - это ключ к вашим данным, поэтому очень важно выбрать надежную комбинацию символов. Используйте строчные и прописные буквы, цифры и специальные символы, чтобы создать сложный пароль, который будет трудно угадать. Избегайте использования персональных данных, таких как имена, даты рождения или номера телефона, чтобы избежать предсказуемости пароля. Кроме того, регулярно меняйте свой пароль, чтобы сделать его еще более защищенным от злоумышленников.

Значимость обеспечения конфиденциальности информации

Понимание и осознание важности защиты данных позволяет предпринять соответствующие меры и установить необходимые механизмы для предотвращения потенциальных угроз. Это может включать в себя применение различных технических решений, многофакторную аутентификацию, установку паролей высокой сложности, а также использование государственных ключей для обеспечения надежности компроматации информации.

Конфиденциальность данных не ограничивается только коммерческим сектором. Государственные органы владеют критической информацией, которая имеет стратегическое значение для безопасности и стабильности государства. Поэтому защита данных на уровне государства является императивной, чтобы предотвратить утечки, вмешательства и проникновения в важные национальные системы.

Все это подчеркивает важность установки государственного ключа для защиты данных. Это обеспечивает шифрование информации и гарантирует, что только уполномоченные пользователи смогут получить доступ к ней. С учетом сложившейся ситуации в области безопасности данных, необходимо принимать шаги для обеспечения надежной защиты информации и сохранения конфиденциальности как на уровне государства, так и на уровне индивидуального пользователя.

Значение и применение государственного ключа в обеспечении информационной безопасности

Государственный ключ выполняет роль специального кода, используемого для шифрования и дешифрования конфиденциальных данных, составляющих основу функционирования множества сфер деятельности. Он обеспечивает сохранность информации от несанкционированного доступа и защищает ее от утечки или повреждения.

Уникальность государственного ключа заключается в том, что он доступен только уполномоченным лицам и организациям, что эффективно устраняет риски, связанные с возможностью несанкционированного доступа к критическим данным и информации. Поэтому государственный ключ является одной из главных составляющих системы информационной безопасности и обеспечивает сохранность конфиденциальной и важной информации.

Шаг 1. Выбор надёжного кодового слова

При выборе кодового слова рекомендуется использовать различные синонимы, чтобы увеличить сложность пароля. Не используйте очевидные слова или личную информацию, которую легко узнать. Вместо этого, предлагается выбрать комбинацию слов, цифр и символов, которые трудно угадать или подобрать с помощью атаки перебором.

Чтобы создать надежный пароль, используйте смесь строчных и прописных букв, цифр и специальных символов. Рекомендуется выбрать длину пароля не менее 8 символов. Кроме того, регулярно обновляйте пароль, чтобы усилить его защиту.

- Используйте сложные слова или фразы

- Включите числа и специальные символы

- Избегайте очевидных паролей и словарных слов

- Обновляйте пароль регулярно

Выбор надежного кодового слова - это первый и важный шаг в защите ваших данных. Памятайте, что хороший пароль является основой безопасности, поэтому стоит уделить этому процессу достаточно времени и внимания.

Организация доступа к информации: Этап 2. Получение и установка специализированного программного обеспечения

В данном разделе детально описывается процесс получения и последующей установки необходимого программного обеспечения, необходимого для обеспечения безопасного доступа и защиты конфиденциальных данных. При этом, создание надежной системы доступа к информации требует использования специально разработанных программных средств, способных обеспечить высокий уровень защиты и недопустимость несанкционированного доступа к данным.

Шаг 2.1: Выбор и получение программного обеспечения

На данном этапе происходит анализ и выбор наиболее подходящего программного обеспечения для организации безопасного доступа к информации. Это включает в себя ознакомление с различными вариантами программ, их функциональностью, требованиями к системным ресурсам, а также сравнение их возможностей и потенциала в области защиты данных.

Шаг 2.2: Скачивание и установка программного обеспечения

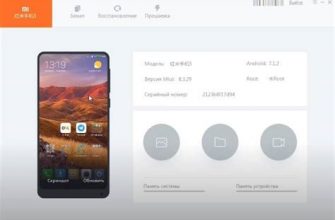

После выбора наиболее подходящего программного обеспечения, следует переходить к его скачиванию и установке на компьютер. Для этого необходимо перейти на официальный сайт разработчика ПО, где предоставлена возможность загрузки установочного файла. После завершения загрузки, следует запустить установочный файл и осуществить процедуру установки в соответствии с предоставленной инструкцией.

Шаг 2.3: Конфигурация и настройка программного обеспечения

По завершении процесса установки, необходимо провести настройку полученного программного обеспечения. Это включает в себя определение параметров безопасности, настройку доступов и привилегий пользователей, а также подключение к необходимым сетевым ресурсам. Важно следовать предоставленной документации и рекомендациям для обеспечения наивысшего уровня защиты и эффективной работы программного обеспечения.

Шаг 3. Создание учетной записи и настройка безопасности

На третьем шаге вам необходимо создать уникальную учетную запись и настроить параметры безопасности для обеспечения защиты ваших данных.

- Создайте новый аккаунт, выбрав уникальное имя пользователя и пароль.

- Установите сложный пароль, который будет состоять из сочетания больших и маленьких букв, цифр и специальных символов.

- Не используйте один и тот же пароль для нескольких аккаунтов, чтобы минимизировать риск несанкционированного доступа к вашим данным.

- Настройте параметры безопасности, такие как двухфакторная аутентификация или оповещения о подозрительной активности, чтобы повысить надежность вашей учетной записи и защитить ее от злоумышленников.

Создание учетной записи и настройка безопасности являются важными шагами для обеспечения сохранности ваших данных и предотвращения несанкционированного доступа к ним. Будьте внимательны при выборе пароля и учитывайте советы по улучшению безопасности вашей учетной записи.

Шаг 4. Сопряжение ключевого устройства и зашифрование пароля

На данном этапе необходимо подключить основное ключевое устройство и выполнить процедуру сопряжения с выбранным авторизационным ключом. Подготовьте устройство, обеспечивающее высокую степень надежности и защиты данных, для дальнейших действий.

Для начала процесса, убедитесь в функционировании выбранного ключа авторизации. Убедитесь, что устройство поддерживает все необходимые технологии и возможности, требуемые для встраивания пароля в систему безопасности. Проведите проверку совместимости.

Затем, соедините главное ключевое устройство с вашим компьютером или портативным устройством с помощью интерфейса, поддерживающего высокоскоростную передачу данных. Обратите внимание на корректное подключение и стабильную работу интерфейса.

После установки соединения, запустите программу-конфигуратор на вашем устройстве и следуйте инструкциям по подключению ключа авторизации. В процессе установки будет предложено указать размер и тип пароля, а также выбрать метод его генерации и шифрования.

Завершив процедуру сопряжения ключа авторизации и основного устройства, приступите к заполнению и шифрованию пароля. Следуйте указаниям программы и установите надежный пароль с помощью предусмотренных функций, которые обеспечат высокую степень защиты данных.

Шаг 5. Проверка функционирования и точности установки

После завершения процесса установки защищающего кода, необходимо выполнить проверку правильности и эффективности работы системы. В данном разделе будет рассмотрено, как осуществить эту проверку, чтобы убедиться в безупречной функциональности и корректности установки.

Во-первых, требуется убедиться, что процедура установки была выполнена безошибочно и все требуемые компоненты были правильно внедрены в систему. Для этого рекомендуется внимательно просмотреть все инструкции и документацию, предоставленные в ходе установки. При необходимости, можно обратиться к профессиональным консультантам или службе поддержки.

Во-вторых, для проверки эффективности установки и корректного функционирования системы, рекомендуется провести тестирование различных функций и возможностей, предусмотренных защитным кодом. Такое тестирование позволит обнаружить и решить возможные проблемы или ошибки.

Важным этапом проверки является также анализ результатов работы системы. Сравните полученные результаты с ожидаемыми и верифицируйте соответствие требованиям, установленным для защиты данных. Если вы обнаружите несоответствия или необычное поведение системы, обратитесь к соответствующим источникам информации или к профессионалам, чтобы решить проблему.

Наконец, необходимо обеспечить регулярное техническое обслуживание и обновление системы, чтобы гарантировать ее надежную работу в долгосрочной перспективе. Периодически повторяйте процедуры проверки и тестирования, чтобы быть уверенными в стабильной и безопасной работе защитного кода.

Правильная проверка работоспособности и корректности установки защитного кода обеспечит надежность и безопасность ваших данных, помогая избежать потенциальных угроз и нарушений. Не пренебрегайте этим важным шагом в цикле защиты информации.

Основные рекомендации по сохранению и эффективному использованию государственного ключа

- Тщательно выберите место хранения ключа, обеспечивая его физическую безопасность. Это может быть надежный сейф или хранилище, доступ к которому имеют только авторизованные лица.

- Регулярно создавайте резервные копии государственного ключа. В случае его потери или повреждения, резервная копия позволит быстро восстановить работоспособность системы.

- Важно ограничить доступ к государственному ключу только необходимым сотрудникам или лицам, ответственным за его использование. Предоставление доступа только на основании строгой авторизации поможет минимизировать риски несанкционированного использования ключа.

- Следуйте лучшим практикам в области парольной безопасности при установке и использовании государственного ключа. Создавайте сложные пароли, используйте комбинацию букв, цифр и специальных символов. Регулярно меняйте пароль для предотвращения возможности его взлома.

- Для дополнительного уровня безопасности рекомендуется использовать многофакторную аутентификацию при доступе к государственному ключу. Это может включать в себя применение биометрических данных или использование временного одноразового пароля.

- Обеспечьте постоянное обновление программного обеспечения, связанного с использованием государственного ключа. Установка последних обновлений поможет исправить обнаруженные уязвимости и защитить ключ от новых угроз.

Соблюдение данных рекомендаций поможет обеспечить эффективную защиту государственного ключа и предотвратить возможные угрозы безопасности. Надлежащее хранение и использование ключа являются важными шагами в обеспечении защиты конфиденциальности и целостности данных.

Что делать в случае утери или компрометации криптографического доступа?

Многие пользователи сталкиваются с ситуацией, когда возникают проблемы с доступом к своим защищенным данным. В некоторых случаях может возникнуть угроза утери или компрометации криптографического доступа, что может привести к серьезным последствиям. В этом разделе рассмотрим основные рекомендации и шаги, которые следует предпринять в случае утери или компрометации государственного криптографического ключа.

1. Сообщите о проблеме организации, ответственной за безопасность

В первую очередь необходимо обратиться к специалистам, управляющим безопасностью, и сообщить о возникшей ситуации. Они помогут вам оценить риск и принять необходимые меры для минимизации его последствий.

2. Измените или отзовите компрометированный ключ

Если вы обнаружили, что ваш криптографический ключ был украден или скомпрометирован, настоятельно рекомендуется сменить его. Процедура изменения ключа может зависеть от конкретной системы или платформы, поэтому обратитесь к специалистам, чтобы получить конкретную инструкцию.

3. Проведите анализ уязвимостей и принесите сверхбезопасность

Компрометация криптографического доступа может указывать на возможные уязвимости в системе безопасности. Проведите анализ системы, чтобы выявить лазейки, которые позволили скомпрометировать ключ, и примите соответствующие меры для устранения этих уязвимостей.

4. Обновите ассоциированные с ключом данные

Если ваш криптографический ключ использовался для защиты определенных данных или ресурсов, не забудьте обновить их связь с новым ключом. Это позволит гарантировать их безопасность и предотвратить несанкционированный доступ.

5. Работайте над повышением безопасности

Инцидент, связанный с утерей или компрометацией криптографического доступа, может послужить хорошей опорой для обновления политик безопасности и обучения сотрудников. Расширьте набор мер безопасности, чтобы предотвратить повторение подобных ситуаций в будущем.

Следование этим рекомендациям поможет вам эффективно справиться с утерей или компрометацией государственного криптографического ключа и минимизировать возможные риски для безопасности ваших данных.

Руководствуясь опытом и лучшими практиками, рассмотрены основные аспекты безопасности при установке и настройке государственного ключа с паролем. Важно учесть, что данная процедура направлена на защиту конфиденциальных данных и обеспечение безопасности информационного обмена.

Надежность пароля: одним из наиболее важных факторов является выбор надежного пароля для государственного ключа. Это должен быть комплексный пароль, содержащий буквы (в верхнем и нижнем регистре), цифры и специальные символы. Помимо этого, рекомендуется использовать длинный пароль, состоящий из не менее 12 символов.

Периодическая смена пароля: для повышения безопасности рекомендуется регулярно менять пароль государственного ключа. Рекомендуемый интервал смены пароля составляет не менее 90 дней. Это позволит уменьшить риск несанкционированного доступа или использования ключа.

Ограничение прав доступа: для предотвращения возможности несанкционированного использования государственного ключа, следует установить ограничения на права доступа. Права на использование ключа следует предоставлять только соответствующим пользователям с необходимой авторизацией.

Многофакторная аутентификация: использование многофакторной аутентификации в сочетании с паролем государственного ключа повышает безопасность. Введение дополнительных элементов аутентификации, таких как биометрические данные или одноразовые коды, существенно ersum.rishat@mail.ruмешает возможность несанкционированного доступа к ключу.

Резервное копирование и защита: обязательным шагом в процессе установки пароля государственного ключа является создание резервной копии и защита ее. Резервное копирование позволяет избежать потерю данных в случае сбоя или хакерской атаки. Рекомендуется использование надежного механизма защиты резервных копий, чтобы предотвратить несанкционированный доступ.

Тренировки и обучение персонала: с целью эффективной установки пароля государственного ключа рекомендуется организовать тренировки для персонала и предоставить им достаточно обучения. Обучение должно включать в себя понимание принципов безопасности, методов защиты и практических навыков по установке и настройке ключа с паролем.

Обновление и проверка: по окончании процесса установки пароля государственного ключа рекомендуется провести регулярное обновление и проверку его работоспособности. Это позволит оперативно выявить возможные уязвимости или проблемы в работе ключа и незамедлительно принять меры для обеспечения безопасности данных.

Соблюдение данных рекомендаций и учет особенностей установки пароля государственного ключа с паролем позволит эффективно защитить конфиденциальность информации и обеспечить безопасность ее передачи. Все описанные меры являются неотъемлемой частью процесса установки пароля государственного ключа и требуют строгого соблюдения для достижения наивысшего уровня безопасности.

Вопрос-ответ

Как установить пароль гос ключ для защиты данных?

Для установки пароля гос ключа для защиты данных необходимо сначала создать сам ключ, затем выбрать подходящий алгоритм шифрования и, наконец, задать сам пароль. Вся процедура описана в подробном руководстве, с которым можно ознакомиться на сайте госоргана, предоставляющего данную услугу.

Какие шаги необходимо пройти для установки пароля гос ключ?

Для установки пароля гос ключ необходимо выполнить следующие шаги: создание ключа, выбор алгоритма шифрования, задание пароля. После этого, ключ будет готов к использованию для защиты данных.

Где найти подробную инструкцию по установке пароля гос ключ?

Подробная инструкция по установке пароля гос ключа доступна на официальном сайте госоргана, предоставляющего данную услугу. Там вы сможете найти все необходимые шаги и инструкции по установке, а также ответы на часто задаваемые вопросы.

Какой алгоритм шифрования следует выбрать при установке пароля гос ключ?

Выбор алгоритма шифрования при установке пароля гос ключ зависит от уровня безопасности, который вы хотите достичь. Наиболее распространенными алгоритмами являются AES и RSA. Однако, рекомендуется проконсультироваться с экспертом в области информационной безопасности, чтобы выбрать наиболее подходящий алгоритм для ваших потребностей.

Можно ли использовать пароль гос ключ для защиты данных на всех устройствах?

Да, пароль гос ключ можно использовать для защиты данных на всех устройствах, поддерживающих данную функцию. Однако, перед использованием пароля гос ключ на новом устройстве, необходимо убедиться в его совместимости и правильно настроить параметры шифрования.

Как установить пароль гос ключ?

Установка пароля гос ключа очень проста. Вам нужно открыть настройки безопасности на вашем устройстве и найти раздел "Установка пароля гос ключ". Затем следуйте пошаговой инструкции, вводите и подтверждайте новый пароль. После этого ваши данные будут защищены.